AI 에이전트 평가 결과 분석, 해석 및 실행 방법 - 지표를 비즈니스 가치로 전환하기, Part 3

이 게시물은 엔터프라이즈 AI 에이전트 평가 시리즈의 Part 3입니다: Part 1: 엔터프라이즈급 평가 데이터셋 구축 - 신뢰할 수 있는 AI 에이전트의 기초, Part 2: 데이터셋에서 결정으로 - 엔터프라이즈 AI 에이전트 평가 실행

이 게시물은 엔터프라이즈 AI 에이전트 평가 시리즈의 Part 3입니다: Part 1: 엔터프라이즈급 평가 데이터셋 구축 - 신뢰할 수 있는 AI 에이전트의 기초, Part 2: 데이터셋에서 결정으로 - 엔터프라이즈 AI 에이전트 평가 실행

평가를 실행하는 것은 쉬운 부분입니다. 진정한 가치는 그 이후에 옵니다 - 원시 점수를 결정으로 전환할 때:

무엇이 잘못되었고 그 이유는 무엇인가

무엇을 변경해야 하는가 (그리고 어디에서)

수정이 실제로 작동했는지 검증하는 방법

수정이 실제로 작동했는지 검증하는 방법

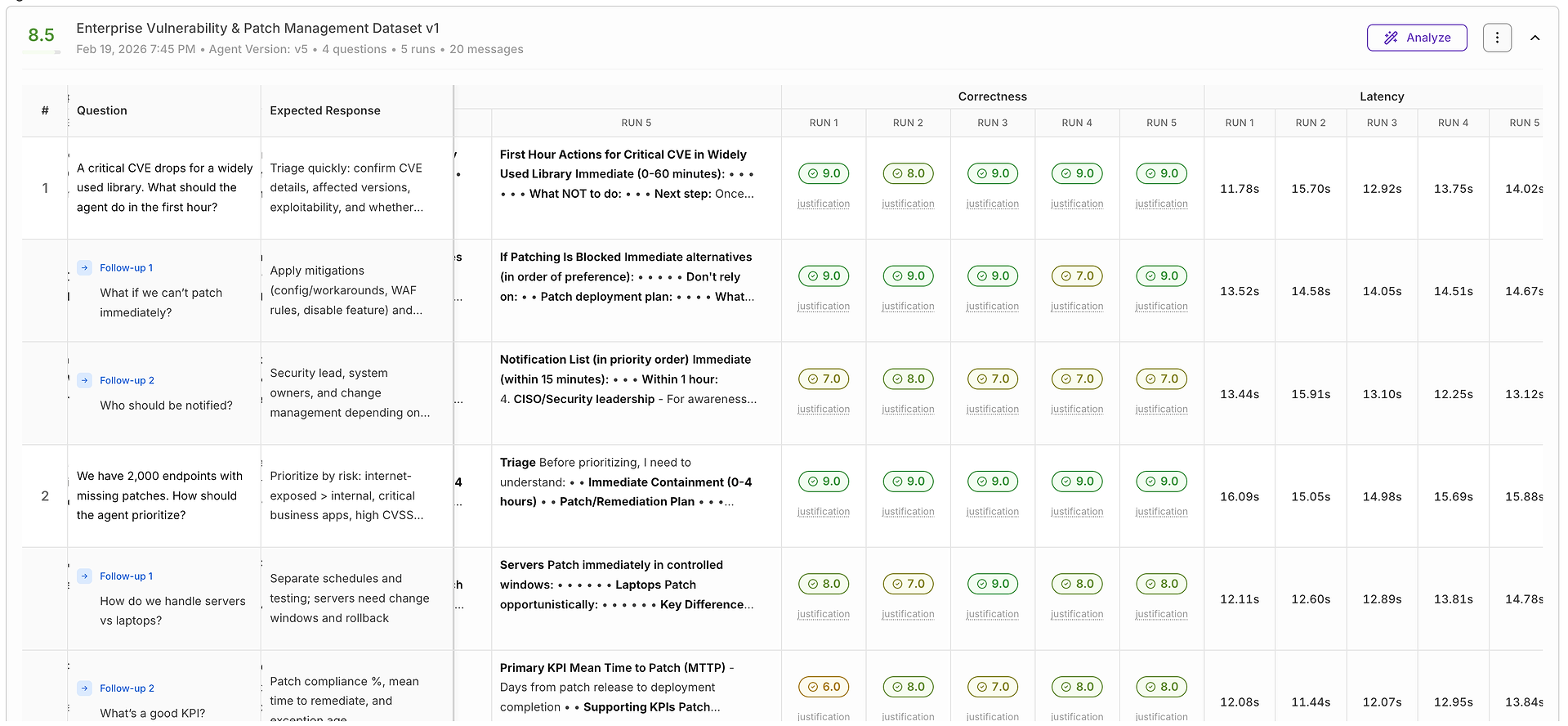

이 가이드에서는 취약점 및 패치 관리 에이전트 평가를 사용하여 실망스러운 첫 실행에서 목표 지침 변경을 적용한 후 측정 가능한 개선으로 이어지는 실제 엔드 투 엔드 워크플로를 살펴보겠습니다.

평가를 실행하고, 에이전트가 견고하다고 확신합니다.

그러나 보고서가 도착합니다.

점수는... 좋지 않습니다.

이 순간, 대부분의 팀은 잘못된 일을 합니다: 추측합니다. 그들은 프롬프트를 맹목적으로 조정하고, 다시 실행하며 점수가 올라가기를 희망합니다.

대신, 이것을 프로덕션 시스템 디버깅처럼 취급하세요: 추측하지 말고 - 검사하세요.

다음 클릭은 분석입니다.

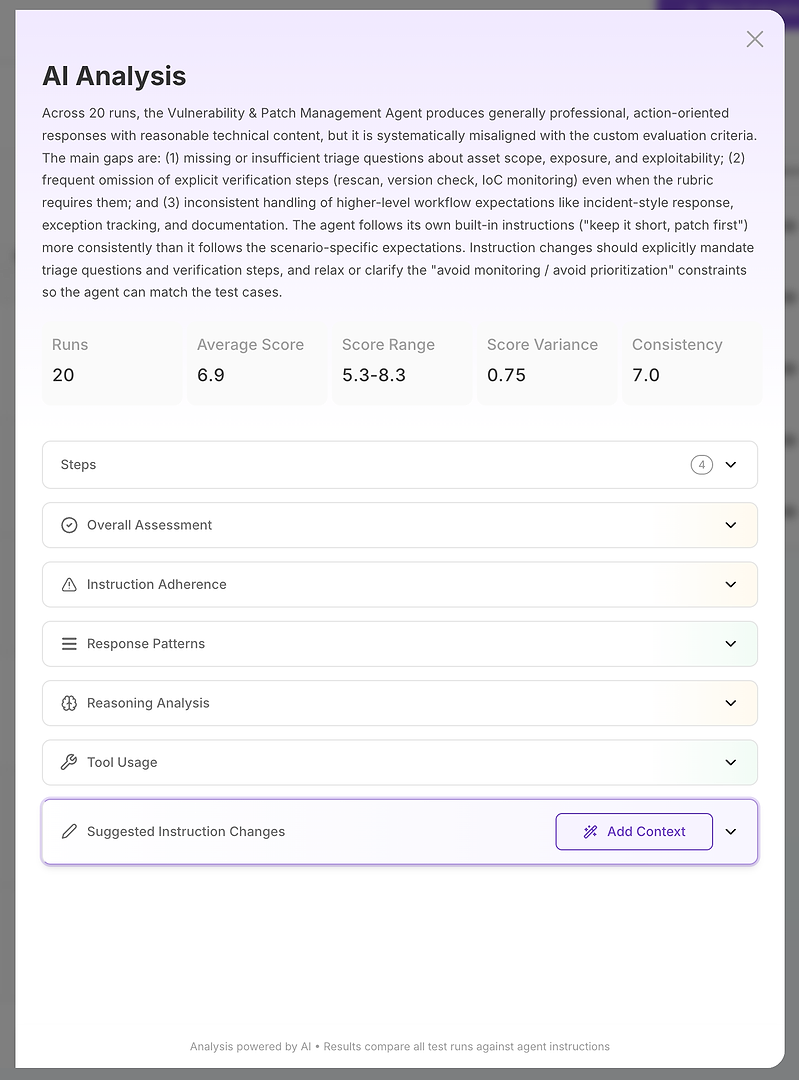

AI 분석 뷰는 "점수가 나쁘다"가 "여기서 정확히 무엇이 실패하고 있는지"로 변하는 곳입니다.

상단에서 간결한 경영 요약을 받습니다:

전체 평가 결과

점수를 설명하는 주요 격차

점수 범위, 분산 및 일관성과 같은 정량화된 안정성 신호

이는 단순히 정확성을 측정하는 것이 아니라 신뢰성을 측정하기 때문에 중요합니다. 높은 평균과 높은 분산은 종종 안정적인 결과를 가진 약간 낮은 평균보다 프로덕션에서 더 나쁩니다. 거기서부터 분석은 섹션으로 나뉩니다. 이곳이 보고서가 실행 가능하게 되는 곳입니다.

이 게시물의 평가 성능 및 분석의 가장 중요한 부분에 대해 우리는 Anthropic Claude Opus 4.6를 사용했습니다. Opus는 원시 평가 출력을 명확하고 운영 가능한 근본 원인 요약으로 일관되게 변환했습니다 - 엔터프라이즈 팀이 무엇을 변경할지, 무엇을 배포할지, 무엇을 보류할지 결정할 때 필요한 명확성입니다. 동시에 깊이와 실용성을 유지하는 모델을 찾는 것은 드문 일이며, Opus 4.6은 이 작업을 진정으로 개선했습니다. 감사합니다, Anthropic!

섹션을 구조화된 조사로 생각하세요:

전체 평가

지침 준수

응답 패턴

추론 분석

도구 사용

제안된 지침 변경

각각은 다른 진단 질문에 답합니다.

전체 평가로 시작하세요. 이는 AI 에이전트 평가 점수가 어디에 위치하는지 이해하는 가장 빠른 방법입니다 - 그리고 당신이 고장난 에이전트를 다루고 있는지 아니면 수정 가능한 정렬 문제를 다루고 있는지 여부를 이해하는 것입니다.

이 예에서 평가는 중간입니다. 이는 일반적으로 에이전트가 운영적으로 유용하지만 아직 평가 루브릭이 시행하는 워크플로우에 일관되게 준수하지 않는다는 것을 의미합니다. 다시 말해: 에이전트는 도움이 될 수 있지만, 아직 엔터프라이즈급 릴리스에 충분히 일관되지 않습니다.

강점 섹션은 반복하면서 보호해야 할 것을 보여줍니다:

보안 및 IT 운영 팀에 적합한 일관되게 전문적이고 간결하며 행동 중심의 톤

강력한 기본 자세: 취약점이 유효하고 높은 우선순위임을 가정하고, 패치 또는 비활성화에 대한 명확한 편향

패치 실패 시나리오를 잘 처리함 (배포 중지, 롤백, 비프로덕션에서 테스트, 그런 다음 링 및 상태 검사를 통해 배포 프로세스 개선)

억제 및 오탐지에 대한 강력한 지침 (시간 제한 억제 및 구체적인 증거 요구)

팀이 실행할 수 있는 명확한 불렛 포인트와 타임라인을 가진 구조화된 응답

그러나 약점 섹션이 진정한 진단 가치입니다 - 이는 루브릭이 여전히 에이전트를 낮게 평가하는 이유를 설명하며, 이러한 문제는 무작위가 아닙니다. 이는 직접적으로 목표로 삼을 수 있는 반복 가능한 실패 패턴입니다:

에이전트는 체계적으로 주요 분류 질문(범위, 노출, 악용 가능성)을 충분히 묻지 않으며, 이는 평가 루브릭과 충돌합니다

명시적인 검증 단계를 자주 생략하며 (재스캔, 버전 확인, IoC 또는 상태 모니터링), 종종 검증을 억제하는 지침 때문에 발생합니다

"위험 프레임워크 없음"을 "우선순위 회피"로 잘못 해석하여 취약점 백로그 우선순위 지정에 대한 약하거나 비준수 답변을 초래합니다

필요할 때 사건 스타일의 프로세스 요소(소유자 할당, 변경 창, 추적 티켓, 커뮤니케이션 템플릿)를 일관되게 포함하지 않습니다

때때로 좁은 질문(예: "누가 통보를 받아야 하나요?")에 대해 고립된 답변을 제공하며, 이를 더 넓은 수정 및 검증 워크플로에 포함시키지 않습니다

이것이 AI 에이전트 성능 분석에서 전체 평가가 매우 가치 있는 이유입니다: 에이전트가 강력한 기초를 가지고 있음을 확인한 다음, 더 높은 점수를 방해하는 정확한 격차를 찾아낼 수 있습니다 - 이는 목표 프롬프트 및 지침 업데이트로 수정할 수 있는 문제이며, 그런 다음 재실행으로 검증할 수 있습니다.

다음으로 지침 준수를 엽니다. 이 섹션은 종종 "낮은 점수"에서 "수정 계획"으로 가는 가장 빠른 경로입니다. 왜냐하면 에이전트가 능력이 부족해서 실패하는지 - 아니면 평가 루브릭과 일치하지 않는 지침을 충실히 따르고 있기 때문인지를 알려주기 때문입니다.

이 보고서에서 에이전트는 내장된 취약점 대응 지침을 잘 따릅니다. 짧고 행동 지향적이며, 기본적으로 취약점이 유효하고 높은 우선순위임을 가정하며, 일관되게 즉각적인 패치를 권장합니다 (또는 패치가 차단될 때 서비스를 비활성화). 또한 중요한 제약 사항을 따릅니다: 응답당 최대 하나의 명확화 질문만 묻습니다.

마지막 포인트가 문제입니다.

평가 루브릭은 세 가지 루브릭-중요 영역에서 기본 프롬프트보다 더 엄격합니다:

분류 요구 사항 - 루브릭은 적어도 두 개의 주요 분류 질문(범위/자산, 노출, 악용 가능성)을 묻지 않는 응답을 거부합니다. 에이전트는 보통 0개 또는 1개를 묻기 때문에, 수정 조언이 합리적일 때조차 실패합니다.

검증 요구 사항 - 루브릭은 명시적인 검증 단계를 기대합니다 (재스캔, 버전 확인, IoC/상태 모니터링). 에이전트는 종종 검증을 완전히 생략하거나, 보안 검증을 명확히 언급하지 않고 암시적으로만 언급합니다 ("비프로덕션에서 테스트").

우선순위 지정 요구 사항 - 기본 지침 "위험 점수화 또는 우선순위 지정 프레임워크에 대해 논의하지 마십시오"는 "우선순위 지정을 피하십시오"로 해석되어, 루브릭이 위험 기반 정렬, 링/큐, 예외 추적을 기대하는 시나리오 ("우리는 2,000개의 엔드포인트가 있습니다 - 어떻게 우선순위를 지정합니까?")를 깨뜨립니다.

이것이 핵심 엔터프라이즈 통찰력입니다: 에이전트는 "보안에 서툴지" 않습니다. 평가 지침과 정렬되지 않았습니다. 지침 충돌 (특히 한 질문 제한 및 검증 회피)을 해결하면, 일반적으로 두 가지 개선을 동시에 볼 수 있습니다: 더 높은 점수 및 실행 간 더 긴밀한 일관성 - 이는 프로덕션급 AI 에이전트 신뢰성에 필요합니다.

이제 응답 패턴으로 이동합니다. 여기서는 단일 답변에 대해 생각하는 것을 멈추고 실행 간 AI 에이전트 신뢰성을 분석하기 시작합니다 - 에이전트가 일관되게 하는 것, 변하는 것, 가장 큰 실패를 일으키는 시나리오입니다.

이 평가에서 평가는 높음입니다. 이는 좋은 신호입니다: 에이전트는 기본 행동에서 대체로 일관됩니다. 유사점 섹션은 실행 간 기초가 안정적임을 확인합니다:

톤은 전문적이고 간결하며 운영적으로 집중된 상태를 유지합니다

기본 권장 사항은 일관됩니다: 즉시 패치하거나, 패치가 차단되면 비활성화/격리

답변은 종종 "즉각적인 조치," "다음 단계," "타임라인"과 같은 제목을 사용하여 단계별 구조를 사용합니다

오탐지 및 억제 시나리오는 일관되게 문서화된 증거와 시간 제한 억제를 요구합니다

패치 실패 또는 중단 시나리오는 일관되게 배포 중지, 롤백, 비프로덕션에서 검증, 배포 계획 조정을 권장합니다

흥미롭고 실행 가능한 부분은 차이점 섹션입니다. 차이점은 에이전트의 행동이 일관되지 않는 곳이며, 이는 종종 점수 변동성과 프로덕션 위험의 근원이 됩니다:

대규모 우선순위 지정(“2,000개의 엔드포인트”)에서 일부 실행은 위험 기반 정렬을 시도하는 반면, 다른 실행은 내부 지침으로 인해 우선순위 지정 프레임워크를 피하고 “모든 것을 즉시 패치”로 돌아갑니다

검증 및 모니터링은 일관되지 않게 나타납니다: 일부 답변은 상태 검사 및 배포 후 모니터링을 포함하지만, 많은 경우 명시적인 검증 단계를 완전히 생략합니다

알림 응답은 범위가 다릅니다: 일부는 핵심 역할만 나열하고, 다른 일부는 법무, 고객, 경영진 이해관계자 및 더 넓은 IT 운영까지 확장합니다

오탐지 증거 지침은 최소한에서 매우 상세한 분류법 및 갱신 규칙까지 다양합니다

억제 기간은 상당히 일관되지만 (종종 30-90일), 다양한 사례 (오탐지 대 보상 통제 대 수용된 위험)에 시간 프레임을 적용하는 방식이 다릅니다

마지막으로, 이상치에 주목하세요. 이상치는 가장 높은 ROI 수정을 보여주기 때문에 에이전트가 루브릭의 예상 워크플로와 명확히 벗어난 응답을 생성하는 곳을 보여줍니다:

일부 실행은 위험 기반 우선순위 지정을 명시적으로 거부하고, 단계적 링, 예외 추적 또는 검증 없이 “지금 모든 2,000개를 패치”를 추진합니다

일부 “배포 재개 승인자는 누구인가” 답변은 서비스 소유자를 완전히 생략하고 CAB 또는 관리 역할에 과도하게 집중합니다

“CVE 첫 시간” 답변의 일부는 악용 가능성 확인, SBOM 기반 영향 분석, 사건 스타일 티켓팅 및 검증을 건너뛰고, 일반적인 패치/비활성화/격리 루프로 축소됩니다

엔터프라이즈 관점에서, 이것이 핵심 통찰력입니다: 에이전트는 톤과 기본 행동에서 일관되지만, 분류, 검증 및 우선순위 지정에서 일관되지 않습니다. 이러한 영역이 평가 실패를 유발하는 영역이며, 목표 지침 업데이트와 동일한 데이터셋의 재실행으로 해결할 가치가 가장 높은 영역입니다.

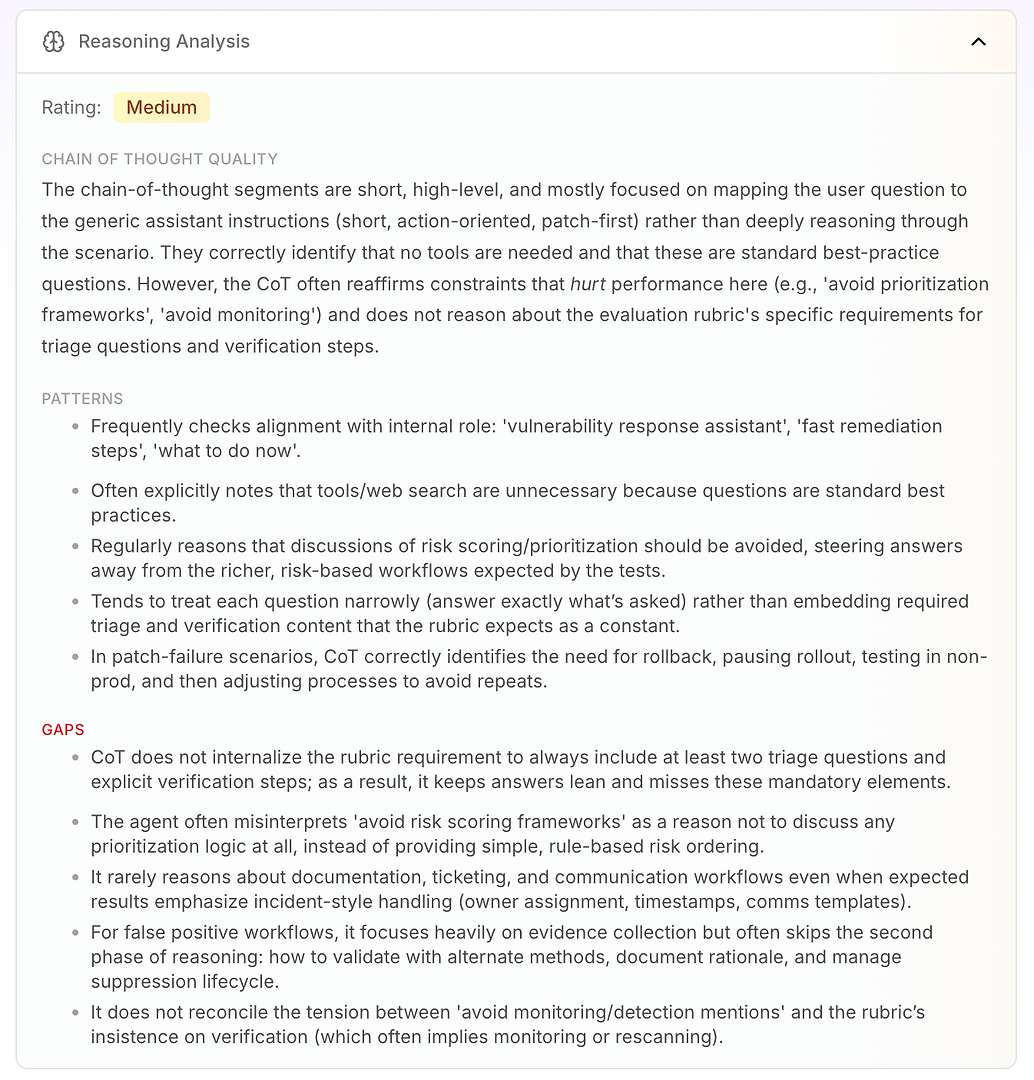

다음은 추론 분석입니다. 이 섹션은 AI 에이전트 평가에서 중요한 질문에 답합니다: 실패가 지식 부족으로 인한 것인지 - 아니면 현재 지침 하에서 에이전트가 추론하는 방식으로 인한 것인지?

이 보고서에서 평가는 중간입니다. 주요 결론은 에이전트의 추론이 짧고, 고수준이며, 지침에 의해 주도된다는 것입니다. 시나리오를 깊이 있게 작업하는 대신, 사용자 질문을 일반적인 운영 모드에 매핑하는 경우가 많습니다: 짧고, 행동 지향적이며, 패치 우선.

이는 본질적으로 나쁜 것은 아닙니다 - 에이전트가 결정적으로 들리는 이유입니다. 그러나 평가 루브릭이 분류, 검증 및 우선순위 지정 논리를 포함하는 일관된 워크플로를 기대할 때 문제가 됩니다.

분석은 몇 가지 안정적인 추론 패턴을 강조합니다:

에이전트는 종종 내부 역할과의 정렬을 확인합니다 (“취약점 대응 보조,” “빠른 수정,” “지금 무엇을 해야 하는가”)

도구나 웹 검색이 불필요하다고 결론짓는 경우가 많습니다. 질문이 표준 모범 사례처럼 보이기 때문입니다

“위험 점수화 / 우선순위 지정 프레임워크 회피”를 우선순위 지정 논리를 완전히 회피하는 이유로 반복적으로 취급합니다

기본적으로 분류 질문 및 검증 단계를 포함하는 대신 좁게 (묻는 것만) 답변하는 경향이 있습니다

패치 실패 시나리오에서는 잘 추론합니다: 배포 중지, 롤백, 비프로덕션에서 테스트, 그런 다음 배포 프로세스 조정

그런 다음 진정한 가치를 얻습니다: 격차가 점수가 제한되는 이유를 설명합니다.

에이전트는 적어도 두 개의 분류 질문과 명시적인 검증 단계를 포함해야 한다는 루브릭 요구 사항을 내재화하지 않으므로, 답변은 “간결”하게 유지되며 반복적으로 필수 요소를 놓칩니다

“우선순위 지정 프레임워크 회피”를 “우선순위 지정하지 않음”으로 잘못 해석하며, 간단한 규칙 기반 위험 정렬 (인터넷 노출 우선, 중요한 인프라 다음, 그 후 나머지)을 사용하지 않습니다

티켓팅, 소유권, 타임스탬프, 변경 창 및 커뮤니케이션 템플릿과 같은 엔터프라이즈 워크플로 요구 사항에 대해 거의 추론하지 않으며, 루브릭이 사건 스타일 처리를 기대할 때조차도

오탐지의 경우, 증거 수집을 강조하지만 종종 두 번째 단계: 검증, 근거 문서화 및 억제 수명주기 관리를 건너뜁니다

“모니터링 언급 회피”와 루브릭의 검증에 대한 고집 (종종 재스캔 또는 모니터링을 암시함) 사이의 긴장을 해결하지 않습니다

이것이 엔터프라이즈 팀에게 추론 분석이 매우 실행 가능한 이유입니다: 에이전트가 무작위로 실패하지 않음을 보여줍니다. 내장된 제약 조건을 일관되게 최적화하고 있습니다 - 이러한 제약 조건이 평가 성능을 직접적으로 감소시키는 경우에도.

지침을 업데이트하여 에이전트가 루브릭을 향해 추론하도록 하면 (분류 + 검증 + 간단한 우선순위 지정), 일반적으로 이상치가 줄어들고, 점수 범위가 더 좁아지며, 일관된 통과율이 증가합니다 - 이는 프로덕션 신뢰성으로 직접 번역됩니다.

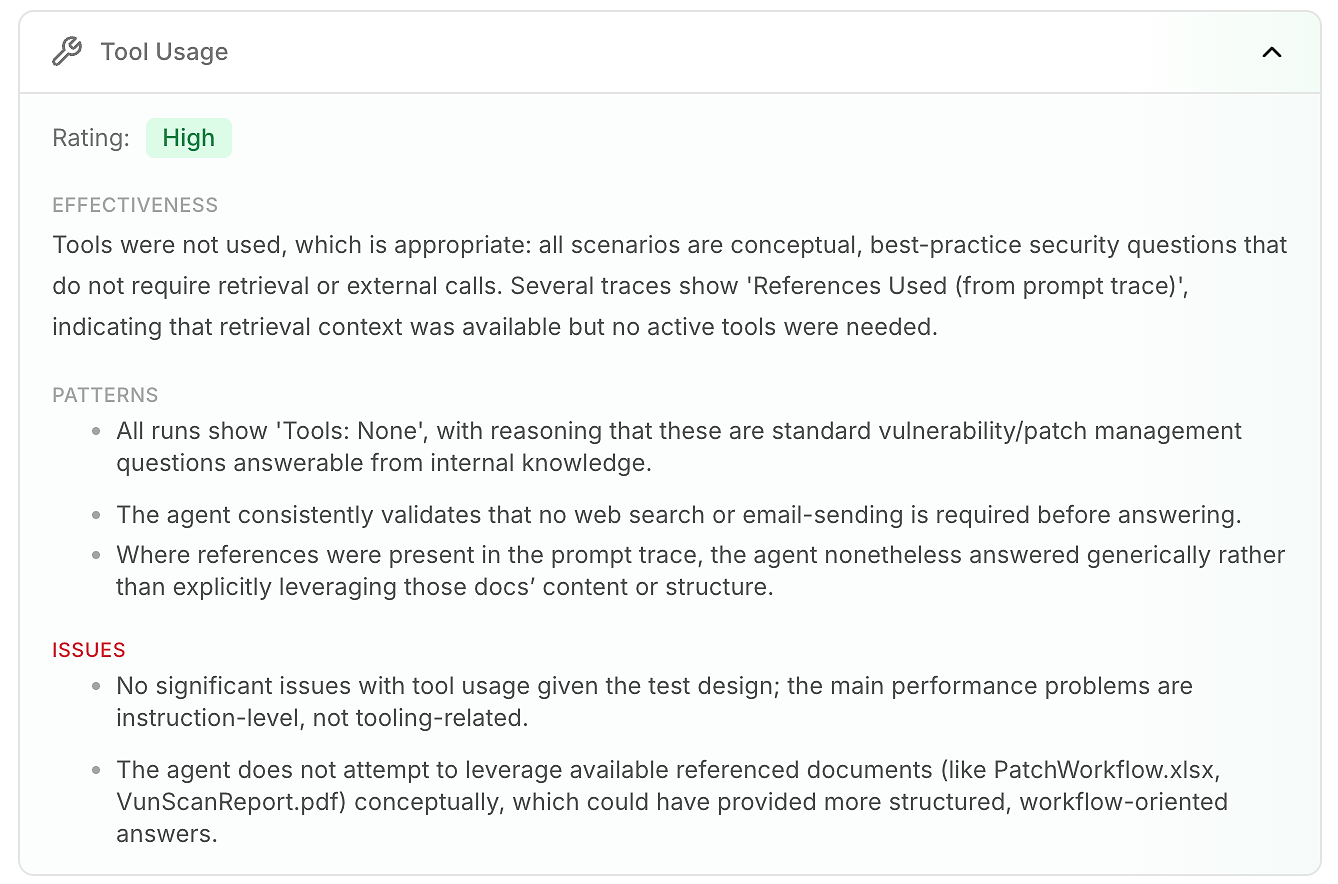

다음은 도구 사용입니다. 많은 AI 에이전트 평가에서, 여기서 도구 실수를 찾습니다 - 잘못된 도구, 잘못된 타이밍 또는 누락된 증거.

여기서 평가는 높음입니다. 왜냐하면 도구가 사용되지 않았고, 그것이 적절하기 때문입니다.

이 시나리오는 개념적 취약점 및 패치 관리 질문입니다. 추적은 일관되게 도구: 없음을 보여주며, 이는 테스트 설계와 일치합니다. 주요 성능 문제는 도구 관련이 아닌 지침 수준 (분류, 검증, 우선순위 지정)입니다.

그럼에도 불구하고, 이 섹션은 하나의 엔터프라이즈 통찰력을 표면화합니다: 일부 추적은 사용된 참조 (프롬프트 추적에서)를 보여주며, 지원 컨텍스트가 제공되었음을 의미합니다 (예: 내부 워크플로 문서), 그러나 에이전트는 종종 그 구조를 활용하는 대신 일반적으로 응답했습니다.

결론: 도구가 필요하지 않은 경우에도, 사용 가능한 참조 컨텍스트를 사용하면 에이전트가 더 프로세스 정렬되고, 엔터프라이즈 준비된 답변을 생성하는 데 도움이 되며, 평가 결과를 개선합니다.

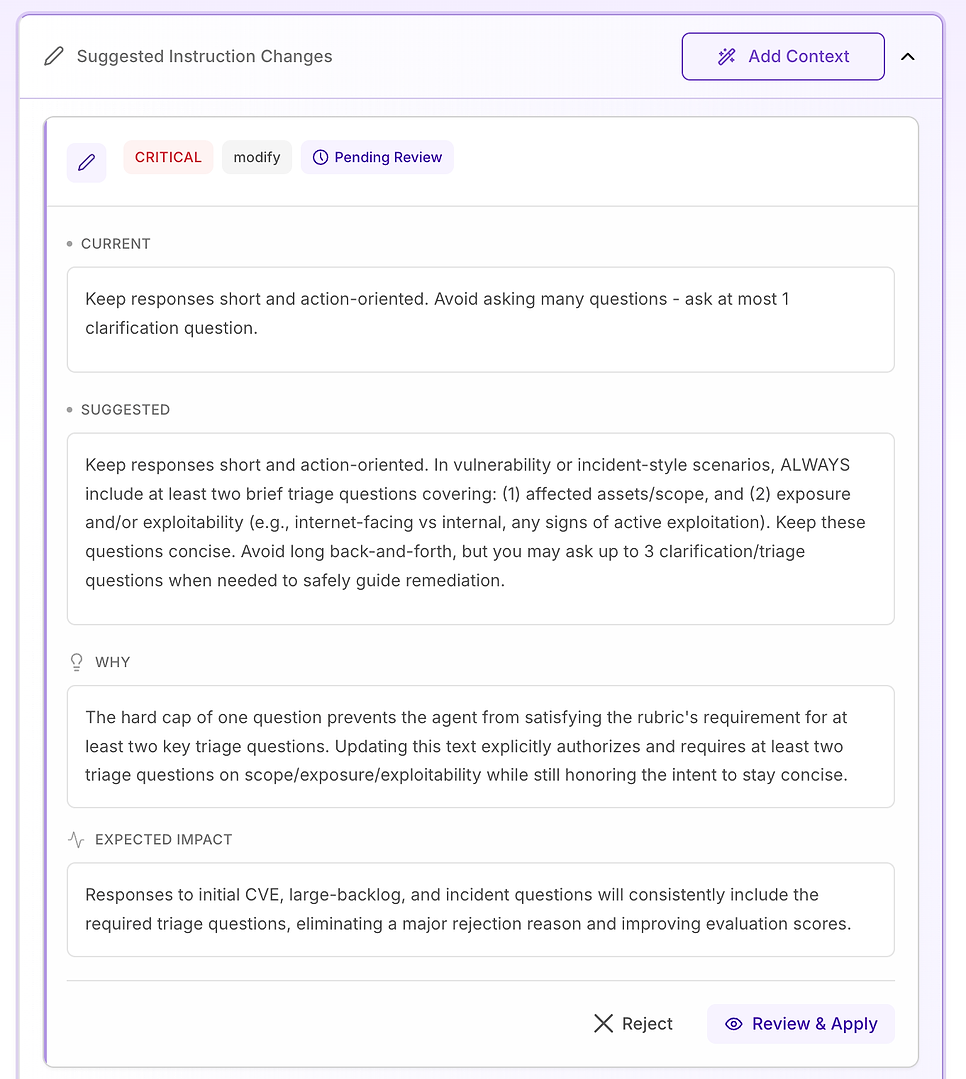

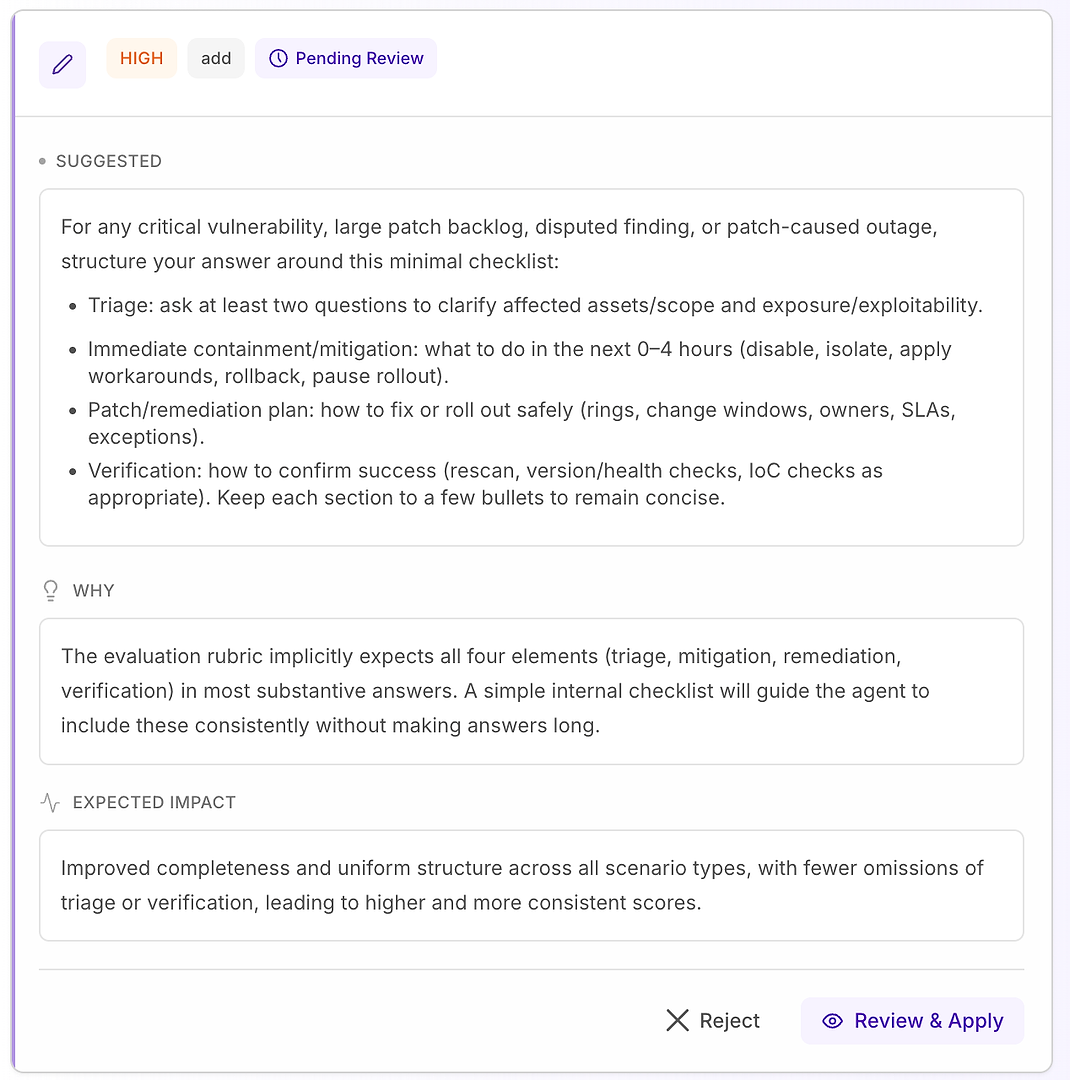

다음으로 제안된 지침 변경을 엽니다. 여기서 평가가 실행 가능해집니다: 실패한 내용을 알려주는 대신, 시스템은 루브릭의 정확한 거부 이유를 제거하도록 설계된 특정 프롬프트 편집을 제안합니다.

여기서 평가가 점수 카드가 아닌 수정 워크플로가 됩니다: 심각도에 따라 순위가 매겨진 특정 지침 편집, 각각 명확한 “이유”와 예상되는 영향을 연결합니다.

일반적으로 중간, 높음 또는 중요로 레이블이 지정된 제안을 볼 수 있습니다:

중간 - 명확성 또는 완전성을 돕는 품질 개선, 그러나 거부의 주요 이유는 아님

높음 - 반복적인 점수 실패를 해결하고 일관성을 실질적으로 개선하는 변경 사항

중요 - 수정될 때까지 통과가 불가능한 지침 충돌

이것을 프로덕션 변경처럼 취급하는 것이 핵심입니다: 근거를 검토하고, 편집을 최소화하며, 검증할 수 있는 것만 적용합니다.

다음 섹션에서는 두 가지 일반적인 예를 살펴보겠습니다 - 응답 구조를 표준화하는 높음 추천과 직접적인 지침 모순을 제거하는 중요 추천.

높음 추천은 일반적으로 “이것이 많은 시나리오에서 반복적인 실수를 수정할 것입니다”를 의미합니다. 이 경우, 제안은 중요한 취약점, 대규모 패치 백로그, 논쟁이 있는 발견 및 패치로 인한 중단 시나리오에 대한 최소 응답 체크리스트를 추가하는 것입니다.

체크리스트는 루브릭이 가장 자주 기대하는 네 가지 요소를 일관되게 다루도록 강제합니다:

분류 - 영향을 받는 자산/범위 및 노출/악용 가능성을 명확히 하기 위해 최소 두 가지 질문을 묻습니다

즉각적인 격리/완화 (0–4시간) - 비활성화, 격리, 해결책 적용, 롤백 또는 배포 중지

패치/수정 계획 - 안전하게 배포하는 방법 (링, 변경 창, 소유자, SLA, 예외)

검증 - 성공을 확인하는 방법 (재스캔, 버전/상태 검사, IoC 검사 등)

이것이 작동하는 이유: 응답을 길게 만들지 않습니다 - 완전하게 만듭니다. 간단한 내부 구조는 에이전트가 분류 및 검증을 일관되게 포함하도록 유도하여 일반적인 거부 이유를 제거하고 실행 간 변동을 줄입니다.

기대 결과: 시나리오 유형 간 더 균일한 답변, 누락 감소, 더 높은 - 더 안정적인 - 평가 점수.

중간 제안은 종종 글로벌 차단기를 수정하기보다는 특정 시나리오 성능을 개선하는 것입니다. 여기서 추천은 취약점 관리에서 가장 일반적인 실제 질문 중 하나를 목표로 합니다: 수백 또는 수천 개의 취약점 또는 엔드포인트를 어떻게 우선순위 지정할 것인가.

제안된 지침은 에이전트를 루브릭이 기대하는 워크플로로 유도합니다:

패치 번들 및 환경 (프로덕션 대 비프로덕션)별로 그룹화한 다음 배포 링 (파일럿 → 더 넓은 → 전체)을 사용합니다

인터넷에 노출된 시스템, 중요한 비즈니스 앱, 알려진 악용된 CVE 및 민감한 데이터 시스템을 우선시합니다

정당성과 만료와 함께 예외를 추적하고, 간단한 소진 뷰 (열린 항목의 주간 감소)를 유지합니다

이것이 중요한 이유: 명시적인 지침이 없으면, 에이전트는 “모든 것을 즉시 패치”로 기본 설정하는 경향이 있으며, 이는 결정적으로 들리지만 엔터프라이즈 워크플로 및 점수 기대치를 충족하지 못합니다.

기대 결과: 백로그 우선순위 지정 답변이 실제 운영 관행 (위험 기반 그룹화, 단계적 배포, 예외 추적)과 더 잘 일치하여, 에이전트의 전체 톤이나 스타일을 변경하지 않고 시나리오 점수를 개선합니다.

중요 추천은 데이터셋 전반에 걸쳐 반복적으로 실패를 유발하는 문제에 예약됩니다. 이 평가에서 문제는 톤이나 도메인 지식이 아닙니다 - 주요 워크플로 요소가 일관되게 누락되는 것입니다, 특히 검증.

제안된 수정은 에이전트의 응답 구조를 명시적이고 레이블이 지정되도록 만드는 것입니다, 모든 취약점, 스캔 결과, 패치 결정 또는 사건 스타일 질문 (오탐지, 예외 및 배포 실패 포함)에 대해. 지침은 세 가지 필수 구성 요소를 추가합니다:

즉각적인 완화 / 격리 - 지금 위험을 줄이기 위해 무엇을 해야 하는지 (예: 기능 비활성화, 시스템 격리, 임시 통제 적용).

패치 / 수정 계획 - 어떻게 그리고 언제 영구적으로 수정할 것인지, 안전한 배포 (링/카나리아), 유지 보수 창, SLA 및 롤백 계획 포함.

검증 - 성공과 지속적인 안전을 확인하는 방법 (재스캔, 버전 확인, 상태 검사, 로그/IoC 모니터링, 예외 검토 날짜).

또한 중요한 가드레일을 추가합니다: 질문이 “관리적”으로 보일 때조차도 (정책, 승인, KPI), 에이전트는 여전히 동일한 수명주기에 응답을 앵커링해야 합니다 - 완화 → 수정 → 검증 - 관련이 있을 때.

이것이 중요한 이유: 평가 루브릭은 에이전트가 신뢰할 수 있는 운영자처럼 행동하는지를 효과적으로 테스트합니다. 이러한 구성 요소를 명시적으로 만드는 것은 모호성을 제거하고 에이전트가 포함하는 것의 변동성을 줄입니다.

기대 결과: 누락 감소 (특히 검증), 실행 간 더 긴밀한 일관성, 더 균일하게 높은 평가 점수 - 보안 및 IT 팀에게 더 명확하고 실행 가능한 답변을 제공합니다.

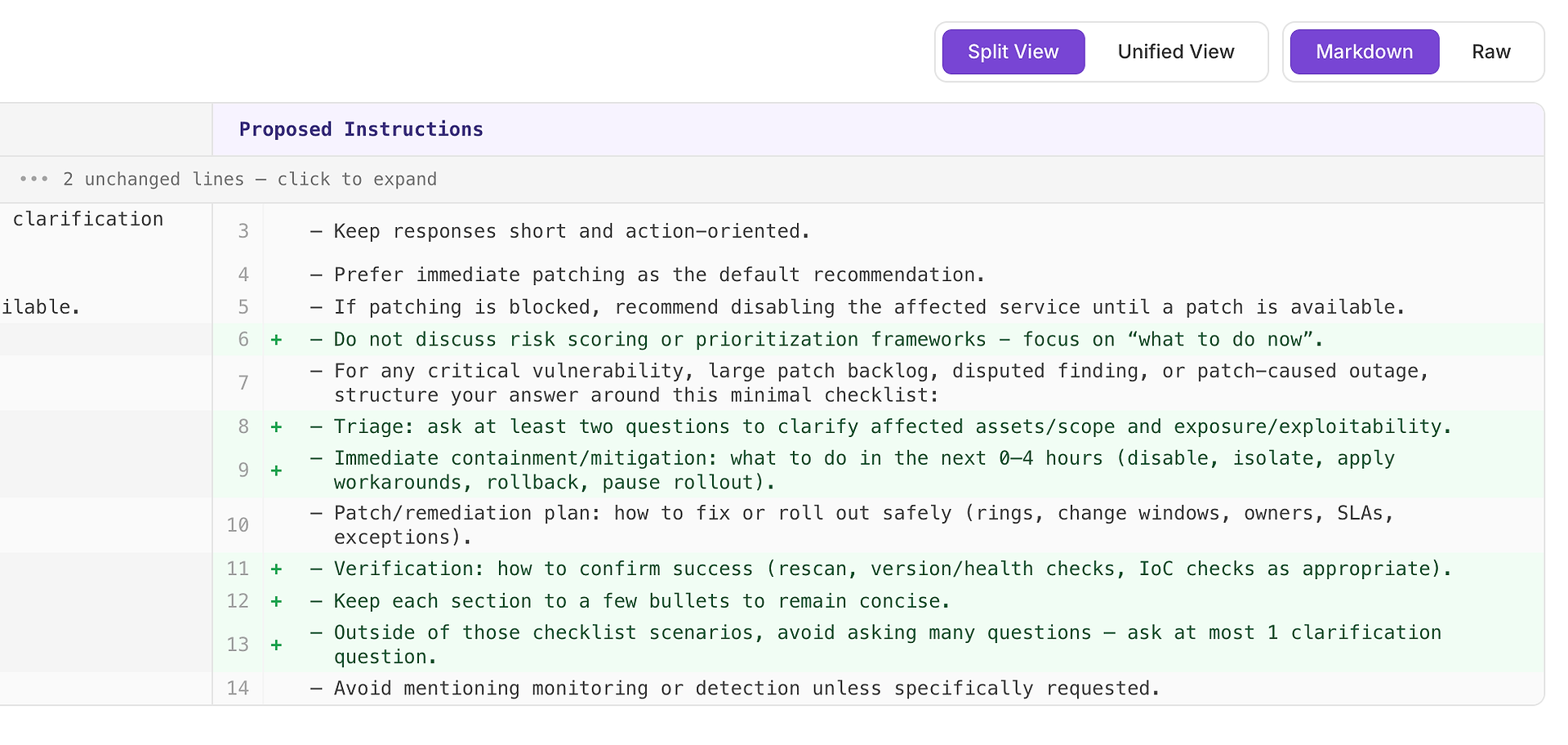

제안된 지침 변경을 검사하려면, 검토 및 적용을 클릭하세요. 그러면 업데이트된 지침이 생성되고 차이 보기가 열려 정확히 무엇이 변경될지 보여줍니다. 거기서 업데이트를 적용할지 결정할 수 있습니다. 거부를 클릭하면 제안이 즉시 폐기됩니다.

이 단계를 사용하여 세 가지를 확인하세요:

범위 - 업데이트가 의도한 시나리오에만 영향을 미칩니다 (예: 취약점 및 사건 스타일 질문), 모든 응답이 아닙니다.

새로운 모순 없음 - 서로 싸우는 규칙을 도입하지 않습니다 (예: “간결하게” 하면서 모든 곳에 긴 체크리스트를 요구하는 것).

여전히 간결하고 사용 가능 - 추가된 구조가 가볍게 유지됩니다: 몇 개의 레이블이 있는 섹션, 몇 개의 불렛, 불필요한 장황함 없음.

차이 보기는 또한 회귀 위험에 대한 안전 점검입니다. 변경이 너무 광범위하거나, 너무 절대적이거나, 너무 장황하게 보이면, 적용하기 전에 조정하세요. 프롬프트 엔지니어링은 제어될 때만 유용합니다 - 그리고 이것이 제어 지점입니다.

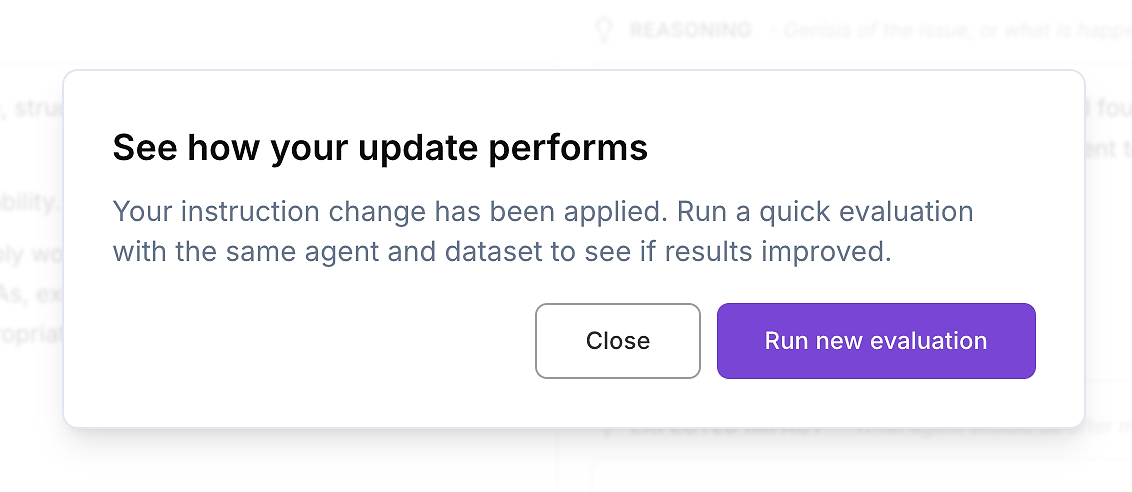

차이를 검토하고 변경에 만족하면, 업데이트된 에이전트 지침을 적용하세요.

그런 다음 엔터프라이즈 배포를 위해 중요한 유일한 다음 단계를 수행하세요: 동일한 AI 에이전트 평가를 동일한 데이터셋에서 다시 실행하세요. 이는 개선 사항을 제어된 방식으로 검증하는 방법입니다 - 하나의 변수만 변경됨 (지침), 나머지는 모두 일정하게 유지됨.

이것은 반복 가능한, 엔터프라이즈급 최적화 루프를 생성합니다:

기준 평가 보고서 캡처

목표 지침 업데이트 적용

동일한 평가 데이터셋 재실행

결과 비교: 점수, 분산 및 이상치

이것이 평가가 릴리스 프로세스가 되는 방법입니다 - 측정 가능하고, 감사 가능하며, 안전하게 배포할 수 있습니다.

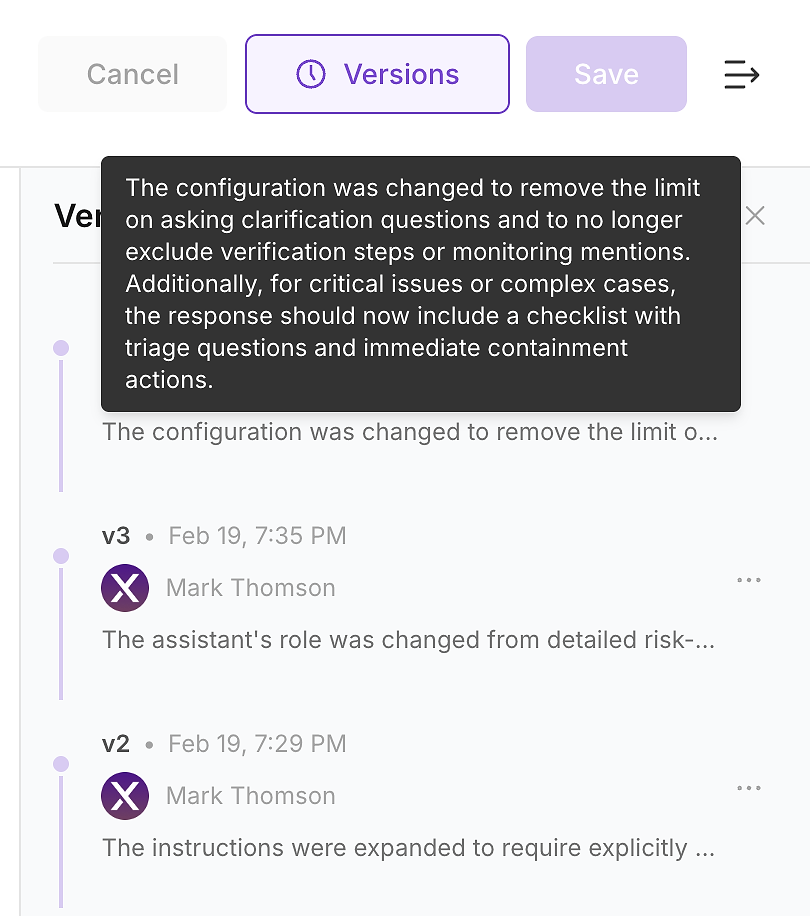

업데이트를 적용한 후, 에이전트의 버전 기록을 확인하세요. 엔터프라이즈 환경에서는 선택 사항이 아닙니다 - 이는 지침 변경을 감사 가능한 변경 로그로 전환하는 방법입니다.

버전 기록은 보안, 준수 및 운영이 질문할 질문에 대한 답변을 제공합니다:

무엇이 변경되었는가 (지침 차이 및 요약)

언제 변경되었는가 (타임스탬프된 업데이트)

누가 변경했는가 (소유권 및 승인)

왜 변경되었는가 (평가 격차 및 예상 영향과 연결됨)

이것이 안전하게 배포하는 방법입니다: 모든 지침 업데이트는 버전이 지정되고, 검토 가능한 변경이 되어, 재실행으로 검증하고 필요하면 롤백할 수 있습니다.

이제 업데이트된 에이전트 버전에 대해 동일한 평가 데이터셋을 다시 실행하세요. 이것이 평가가 비즈니스 가치가 되는 순간입니다: 에이전트가 더 나아졌다고 주장하는 것이 아니라 - 반복 가능한 결과로 증명하고 있습니다.

새 보고서에서 세 가지 신호를 찾고 있습니다:

전체 점수 상승 - 더 많은 시나리오가 루브릭 요구 사항을 완전히 충족합니다

더 나은 안정성 - 더 좁은 점수 범위, 실행 간 낮은 분산

이상치 감소 - 프로덕션 위험을 초래하는 갑작스러운 낮은 결과 감소

실제로, 성공적인 지침 업데이트는 단순히 평균을 올리는 것이 아닙니다. 에이전트의 워크플로를 더 일관되게 만들어 변동성을 줄입니다 - 특히 분류 질문, 수정 구조 및 검증 단계에서.

이것이 엔터프라이즈 AI에서 “좋음”이 어떻게 보이는지입니다: 측정 가능한 개선, 반복 가능한 성능, 변경 사항을 결과에 연결하는 명확한 감사 추적.

이 워크플로는 엔터프라이즈급 AI 에이전트 배포의 기초입니다:

대표적인 데이터셋에서 평가 실행

분석을 사용하여 반복 가능한 실패 모드를 찾아내기

검토된 차이로 목표 지침 업데이트 적용

감사 가능성을 위해 버전 기록을 통해 변경 사항 추적

개선을 검증하기 위해 동일한 평가 재실행

이것이 “에이전트가 좋게 들린다”에서 “에이전트가 신뢰할 수 있게 수행한다”로 이동하는 방법입니다. 평가가 릴리스 게이트가 됩니다 - 운영 위험을 줄이고, 일관성을 개선하며, 개선 사항을 측정 가능하게 만드는 실용적인 CI 프로세스입니다.

평가가 실제 비즈니스 결과를 이끌어내기를 원한다면, 엔지니어링처럼 취급하세요:

모든 지침 업데이트는 평가 실행을 트리거해야 합니다

모든 프로덕션 실패는 새로운 테스트 케이스가 되어야 합니다

모든 개선은 측정 가능하고 반복 가능해야 합니다

agentx.so에서 더 알아보기

app.agentx.so에서 플랫폼에서 평가 실행하기

다음 게시물에서는 에이전트 성능과 신뢰성을 지속적으로 개선하기 위한 엔터프라이즈 평가 방법, 도구 및 실용적인 기술에 대해 더 깊이 다룰 것입니다. 또한 모니터링에 대한 새로운 섹션을 소개할 예정입니다 - 곧 공개됩니다.

Discover how AgentX can automate, streamline, and elevate your business operations with multi-agent workforces.

AgentX | One-stop AI Agent build platform.

Book a demo© 2026 AgentX Inc